Your new post is loading...

Your new post is loading...

Longtemps réticents à attribuer une récompense aux développeurs qui découvraient des failles dans ses produits, Apple est maintenant prêt à payer entre 25 000 et 200 000 dollars en fonction des bugs critiques qui lui seront signalés son OS mobile et ses derniers modèles de smartphones.

Des hackers ont permis au FBI d'accéder aux données de l'iPhone utilisé par un des attaquants de la tuerie de San Bernardino (Californie) grâce à une faille qu'ils ont découverte dans le logiciel, a rapporté mardi le Washington Post.

Ces hackers professionnels ont été rétribués pour leur intervention, précise le journal, citant une source proche du dossier.

La découverte de cette faille a permis de façonner une pièce de matériel informatique grâce à laquelle les autorités américaines ont pu contourner l'identifiant à quatre chiffres de l'iPhone sans activer une fonction qui aurait effacé toutes les données, selon la même source.

Un million d’euros. C’est la somme qu’a promise, lundi 21 septembre, l’entreprise Zerodium à qui trouvera une faille informatique dans iOS 9, le nouveau logiciel qui équipe les iPhones. Zerodium est une nouvelle venue sur le marché de la sécurité informatique, mais pas une inconnue. Emanation de l’entreprise française Vupen, elle est spécialisée dans les failles dites « zero day », qu’elle achète à des hackers puis revend au plus offrant, le plus souvent de grandes agences de renseignement occidentales qui cherchent un moyen d’espionner leurs cibles – Vupen, puis Zerodium, ont affirmé ne pas travailler avec des régimes autoritaires.

Issue de l'analyse de 6 milliards d'attaques en sécurité vérifiées en 2014, le rapport « 2015 Global Threat Intelligence Report 2015 » publié par NTT avec ses filiales dont Dimension Data, montre que les failles de sécurité des logiciels sont de plus en plus vite exploitées par les cybercriminels. Il souligne aussi que, bien souvent, les organisations ne sont pas assez préparées pour prendre en charge les principaux incidents de sécurité dans leurs environnements.

Un chercheur a rendu publique une vulnérabilité affectant différents routeurs sans fil de Netgear. La faille permet à des attaquants de récupérer les mots de passe admin et les clefs du réseau sans fil des matériels.

Deux chercheurs ont publié les correctifs et les détails d'une faille capable d'endommager n'importe quel périphérique USB, qui a fait l'objet d'une démonstration lors de la conférence Black Hat.

Le débat sur le moment où les chercheurs peuvent révéler les failles de sécurité qu'ils ont trouvées vient d'être relancé suite à la publication d'outils destinés à colmater une faille présente dans les lecteurs flash USB. La semaine dernière, deux chercheurs, Adam Caudill et Brandon Wilson, sont parvenus à retrouver plusieurs méthodes d'exploitation de la faille et en ont publié les résultats en accès libre sur le site Github. Ces travaux ont été effectués deux mois après la démonstration d'une attaque exploitant cette faille par le SR Labs de Berlin à l'occasion de la conférence Black Hat de Las Vegas.

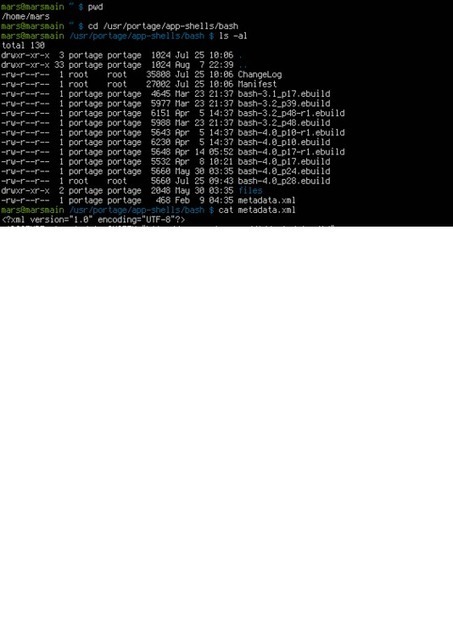

Une importante faille de sécurité touchant l'un des programmes-clés de nombreuses versions de Linux – ainsi que Mac OS – a été découverte par l'éditeur RedHat et concerne un très grand nombre de serveurs Web et d'autres machines connectées.

La faille touche Bash, un interpréteur de lignes de commande installé par défaut sur la plupart des versions de Linux. Un interpréteur est un logiciel qui analyse des instructions texte et les exécute – leur usage est extrêmement courant, de nombreux logiciels s'appuyant sur un interpréteur pour effectuer diverses tâches.

La vulnérabilité concerne la manière dont Bash interprète certains paramètres, et elle peut être utilisée pour permettre à un tiers d'exécuter des commandes sur une machine, y compris à distance. Dans certains cas, la faille peut permette à un tiers malveillant de prendre le contrôle total d'une machine, et par exemple d'effacer le contenu d'un serveur Web ou d'y installer des logiciels-espions.

Au début du mois, un chercheur annonçait la découverte d’une très importante faille de sécurité dans un programme essentiel des systèmes d’exploitations du type Unix : le « shell ». Pour les utilisateurs de distributions GNU/Linux ou de Os X cela représente le « Terminal ». Cette découverte montre qu’un autre programme peut utiliser le shell pour accéder à des données privées et exécuter des programmes sans contrôle.

Un Australien ayant découvert une faille dans le système d'authentification à deux facteurs de PayPal a publié hier sur son blog des détails.

Une nouvelle faille dans Instagram, une filiale de Facebook, laisse se promener les données des utilisateurs en raison d’un manque de sécurité. Les applications (hors mobiles, ndlr) ne diffusent pas les données chiffrées.

Alors que le bug Heartbleed n’est toujours pas corrigé partout, un chercheur japonais vient de trouver une nouvelle alerte sécurité pour le protocole OpenSSL. La faille Heartbleed à peine corrigée (il resterait plus de 12 000 sites parmi les plus populaires qui seraient encore affectés selon AVG Virus Labs), voici qu’un nouveau bug se pointe à l’horizon. La fondation OpenSSL a en effet publié un avertissement accessible à cette adresse relatif à un bug vieux de plus de 10 ans (!) et permettant de mener une attaque de type « man-in-the-middle » sur le trafic chiffré avec OpenSSL. Le bulletin publié par la fondation indique que le bug permet à un attaquant d’intercepter une connexion chiffrée, de la décrypter et de la lire. Cette faille a été découverte initialement par Masashi Kikushi, chercheur au sein de la société de logiciels Lepidum. Alors que Heartbleed avait été introduit par erreur lors d’une mise à jour du protocole en 2011, la faille découverte par le chercheur nippon est présente depuis l’origine, c’est-à-dire 1998.

Un PDF piégé pourrait compromettre vos données sauvegardées dans votre tablette ou smartphone sous Android. Les smartphones et tablettes deviennent de véritables nids à problémes. Data Security Breach annonce une faille dans un outil que nous aurions pu penser "propre". Il a été découvert que l'application, pour Android, du logiciel Adobe Reader PDF était faillible à une vulnérabilité qui permet à un pirate de compromettre les documents stockés dans l'appareil et les fichiers stockés sur la carte SD du matos. Le lecteur Adobe exploite du javascript mal sécurisé. Méthode de correction et PoC de démonstration à découvrir via l'article de DataSecurityBreach.fr.

Depuis la découverte du bug Heartbleed, une course contre la montre s'est engagée pour corriger cette vulnérabilité. Du côté des principaux services en ligne, des correctifs ont été déployés. Cependant, des interrogations demeurent. En outre, les usagers doivent aussi agir pour leur propre sécurité.

|

Les performances de sept systèmes HPC ont été mises à l'épreuve cette semaine dans le cadre du Cyber Grand Challenge, un concours virtuel de découverte de vulnérabilités organisé sur la conférence de sécurité DEF CON 24 (du 4 au 7 août 2016 à Las Vegas).

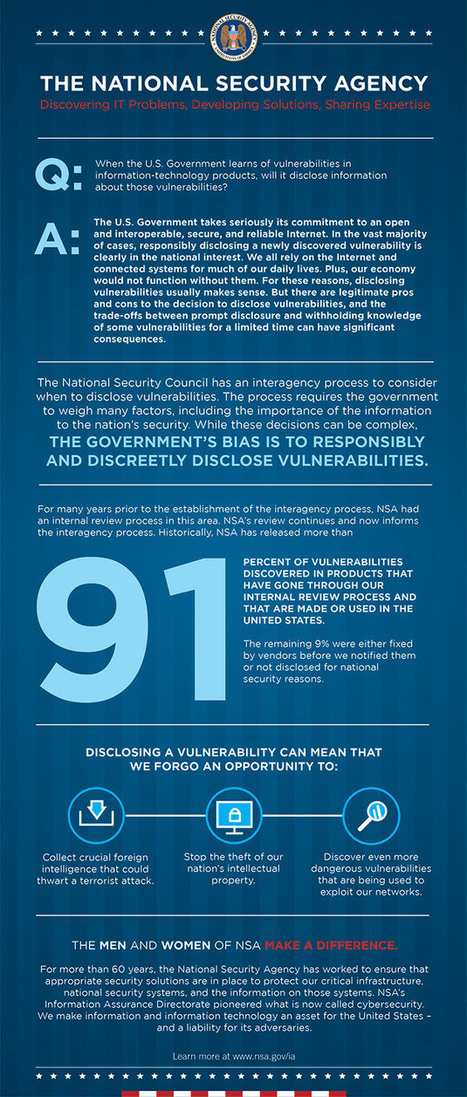

our répondre aux nombreuses interrogations légitimes de citoyens, la NSA a communiqué sur son aspect lié à la sécurité informatique. Elle affirme divulguer en moyenne neuf vulnérabilités sur dix, gardant le reste secret pour des raisons de sécurité d’Etat.

Les produits Office de Microsoft permettent d’exécuter du code. Un exécutable malveillant peut y être caché et passer outre les antivirus et outils de sécurité informatique.

Imaginez ! Vous recevez un courriel d’une connaissance, en pièce jointe, un fichier word au format .rtf. Jusqu’ici, rien d’inquiétant. Sauf qu’il a été découvert une méthode permettant de cacher un exécutable dans ledit document. Autant dire qu’un pirate informatique a pu camoufler dans le document un cheval de Troie, ou plus efficace encore, un outil qui lancera de quoi chiffrer votre disque dur. Bref, Office se transforme en allié involontaire à une attaque de type ransomware.

La vulnérabilité Freak, récemment divulguée, a été identifiée dans les implémentations SSL/TLS. Elle affecte également la bibliothèque de cryptage Secure Channel de Microsoft et Internet Explorer.

Alors qu'une faille de sécurité a été détectée dans un composant utilisé par Android, Google n'a pas prévu de fournir de correctif pour les versions antérieures à la branche 4.4. Devant le tollé, l'entreprise américaine a finalement expliqué plus en détail pourquoi il ne la corrigera pas.

Les failles de sécurité informatiques sont un problème courant, mais la dernière en date, baptisée « Shellshock », est loin d'être anodine. Rendue publique le 26 septembre, elle a été trouvée dans le programme Bash, une pièce maîtresse de Unix, lui-même à la base du système d'exploitation libre et gratuit GNU/Linux, qui équipe près de 70 % des serveurs Internet dans le monde. Plus précisément, Bash est un shell, une interface qui traduit les lignes de commande tapées sur le clavier en un langage compréhensible par le système d'exploitation.

Quoi de plus pratique pour un pirate informatique que de squatter un espace numérique très connu. C’est la désagréable aventure que vit, depuis le mois d’Août, l’espace Les Forums de France 2.

Ruben Santamarta, consultant en sécurité informatique, a détaillé jeudi à Las Vegas les failles des équipements de communication utilisés dans l'aéronautique.

Une faille affectant la quasi-totalité des versions d'Android a été corrigée par Google, qui a été alerté ce printemps par une société de sécurité informatique.

Le système d'exploitation Tails, qui a notamment servi à Edward Snowden pour organiser la fuite de données sensibles en provenance de la NSA, est indirectement touché par une faille de sécurité.

SnapChat vient de conclure un accord amiable avec la Fédéral Trade Commission pour purger un conflit sur ses conditions générales d’utilisation (CGU). L’application de messagerie évite ainsi un coûteux procès outre-Atlantique. La liste des failles dressée par la FTC montre cependant à quel point ce logiciel a négligé les données de ses utilisateurs.

Pour l’April, l’affaire HeartBleed ne doit pas déboucher sur une critique acerbe et une remise en cause du libre. Le fait que le code soit ouvert à la vigilance de tous reste une force. Vraiment ? Mais à condition que cette vigilance s’exerce réellement et que des moyens soient attribués.

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...